- 360 DIGITALE TRANSFORMATION

Externer Informationssicherheits-beauftragter (ISB) – Compliance und Schutz für Ihr Unternehmen

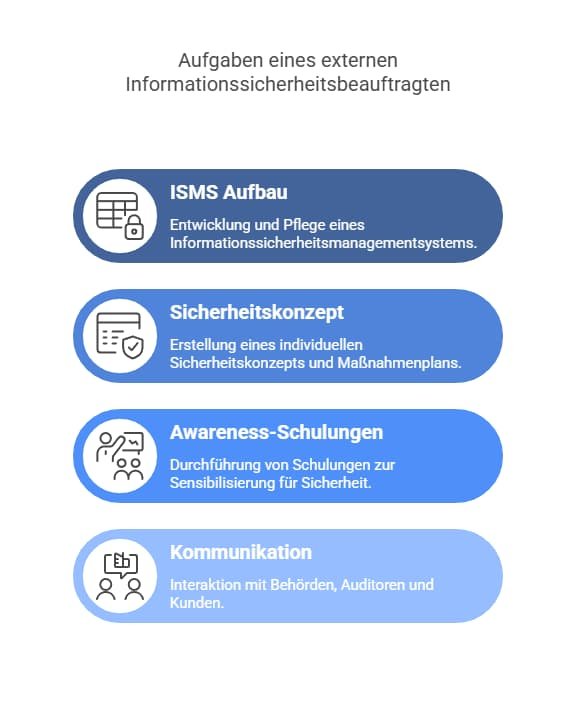

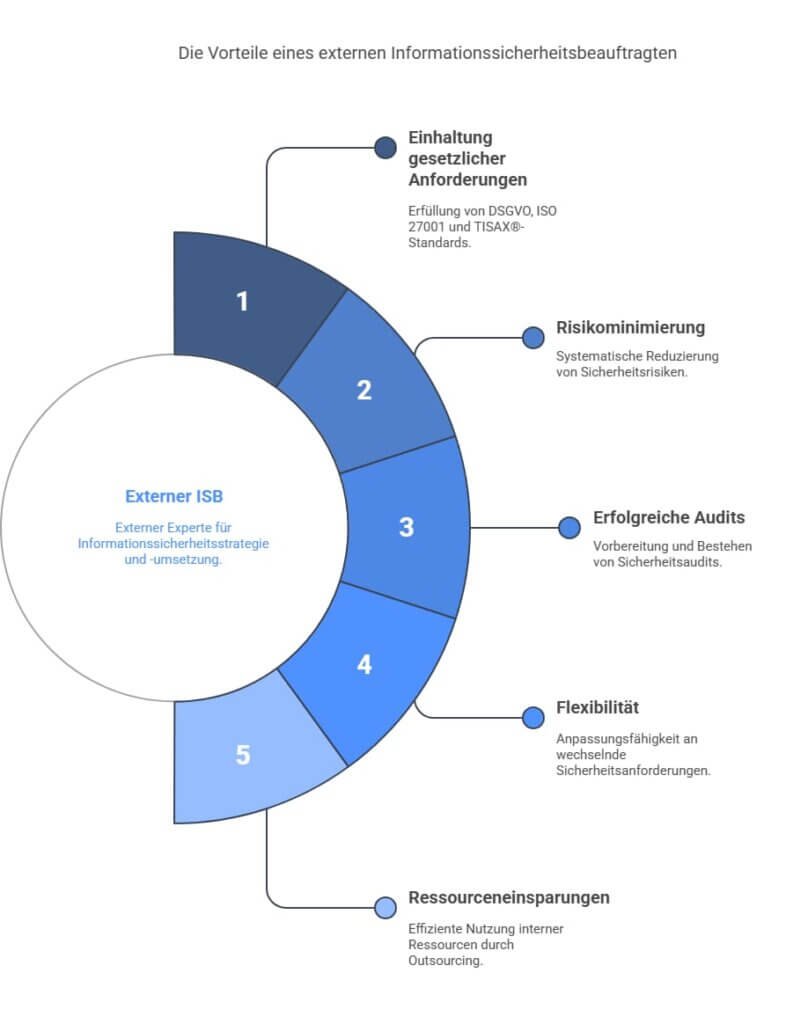

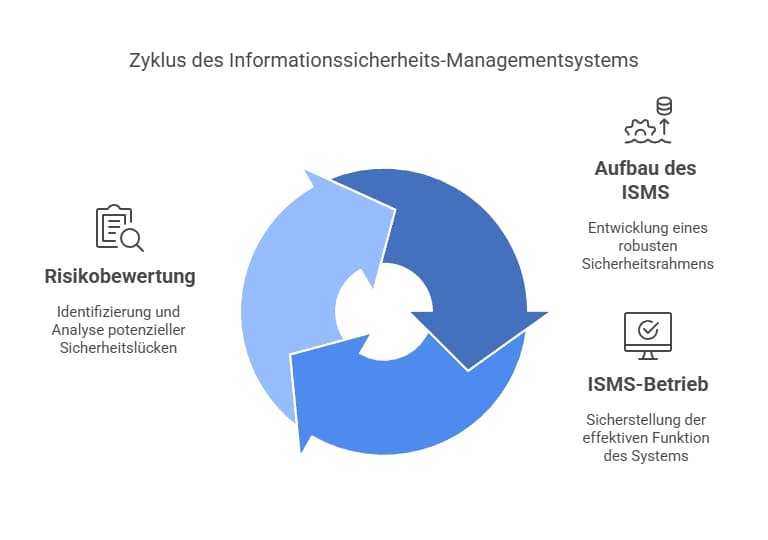

Ein externer ISB unterstützt Unternehmen bei DSGVO- und ISO-27001-Konformität, ohne interne Ressourcen zu binden. Er entwickelt Sicherheitskonzepte, erstellt Maßnahmenpläne, gewährleistet Auditfähigkeit und rechtliche Absicherung. KMU vermeiden Haftungsrisiken und setzen Informationssicherheit effizient und verantwortungsbewusst um.